问:越权是扫描?

我干了不属于自己权限范围的是就叫做越权

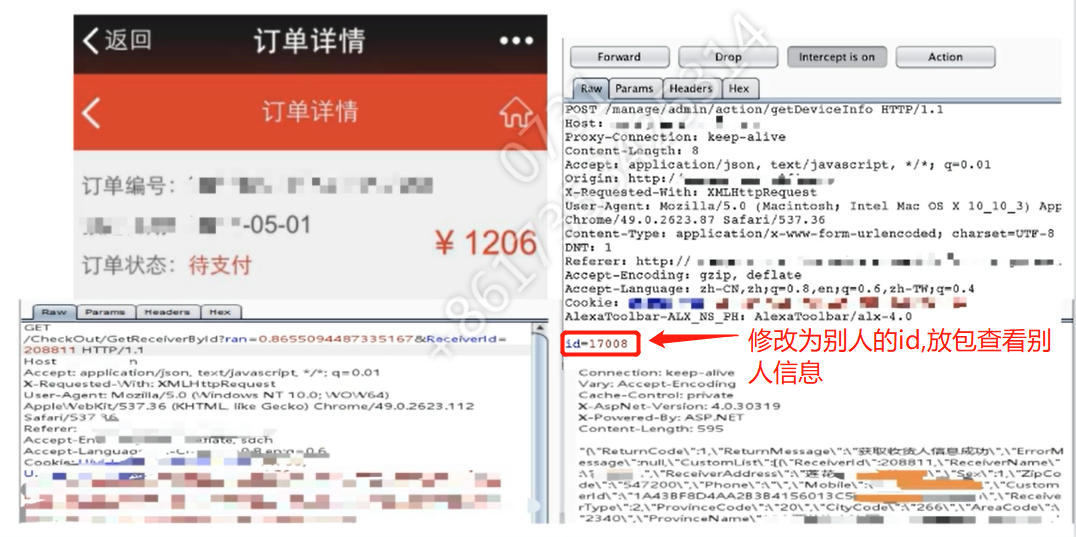

1.常见id越权:

{hide}

比如:

http://123123.men/abc/123.aspx?id=100001修改后面id参数的值,可以访问并有内容,就是id越权。

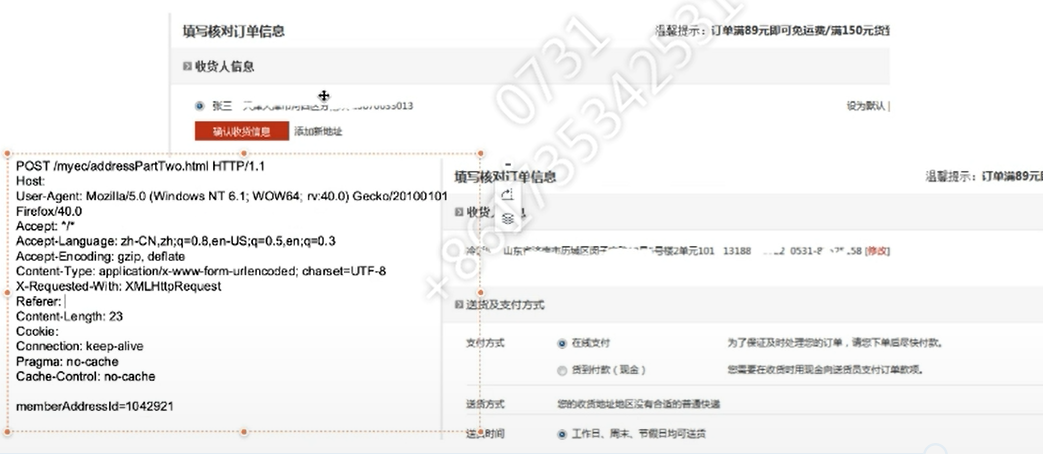

重点关注点:收获地址,用户,编辑,预览(草稿,回收站),报告(采购),订单(抽奖 付款)...

支付:

{/hide}

2.绕过姿势:

{hide}

{tabs}

{tabs-pane label="删除多余字段"}

删除数据包多余字段或改成空的值,或在token后面加垃圾字符比如11111

{/tabs-pane}

{tabs-pane label="cookie越权"}

查看id和cookie解密后是否有关系,进行修改cookie进行绕过。

{/tabs-pane}

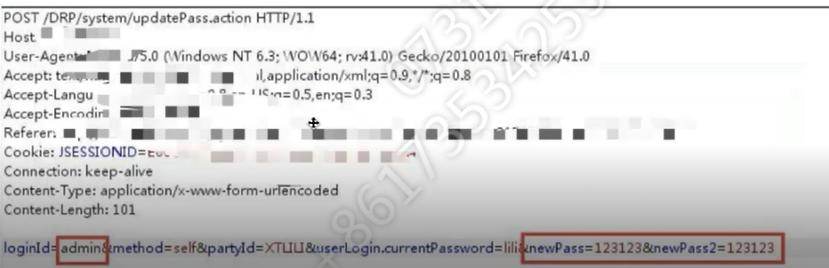

{tabs-pane label="绕过原始密码认证"}

输入登录账号正确的旧密码和要更新的密码后抓包将loginid改为其他账号

{/tabs-pane}

{tabs-pane label="禁用js"}

禁用本地js验证即可未授权绕过后台,抓包一个一个放包(后台一闪而过那种)

{/tabs-pane}

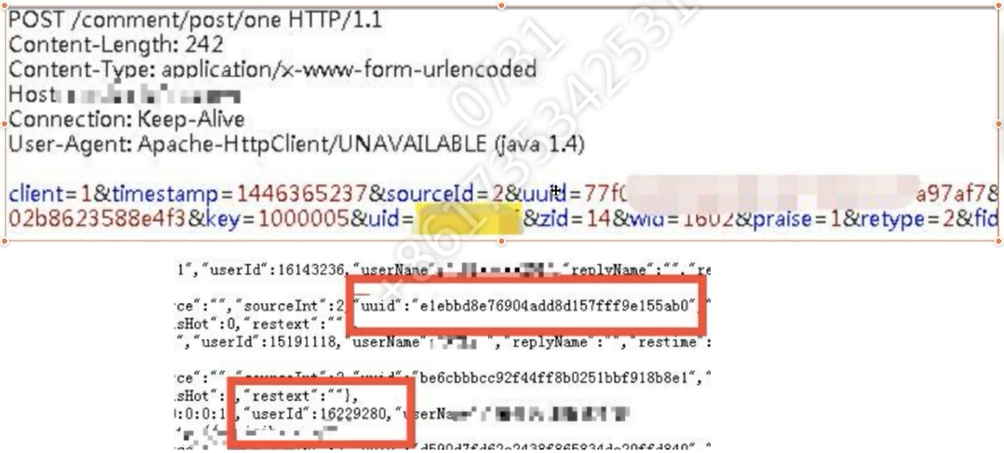

{tabs-pane label="需要多个数据"}

有些系统设置了若用户只有一个地址时不让越权删除,这时可以多建写数据

{/tabs-pane}

{tabs-pane label="双因子"}

同时修改两个id值

{/tabs-pane}

{tabs-pane label="修改url参数实现垂直越权"}

网站参数:

普通用户:?app=4

管理员:?app=admin

{/tabs-pane}

{tabs-pane label="修改地址查看别人信息"}

{/tabs-pane}

{tabs-pane label="快递手机号获取地址"}

1.用户中心->地址管理->常用地址2.拦截常用地址查询请求 将该位置手机号码修改为其他任意再发起请求,比如修改为11111111111,发包看到全站的信息

{/tabs-pane}

{tabs-pane label="js审计绕过"}

审计js,找到接口

插件推荐:

js提取:JSFinder

工具地址:https://github.com/Threezh1/JSFinder

使用:python3 JSFinder.py -u https://me.weibo.com

{/tabs-pane}

{/tabs}

{/hide}